Как защитить окна от прослушки

Обновлено: 20.05.2024

Не смотря на то, что прослушивание в России считается незаконным, жучки для скрытого наблюдения свободно продаются в интернете. Статистика запросов в поисковых системах показывает, что они пользуются большим спросом. Так, «купить жучок» за март 2021 года искали порядка 11 000 человек, «купить прослушку» - 11 877 человек, а «скрытые видеокамеры» – 16 187 человека. Все это говорит о необходимости защиты от прослушивания, особенно в крупном и среднем бизнесе, где информация стоит больших денег.

Как защитить свой бизнес от прослушки?

Как обнаружить скрытых жучков у себя в офисе и дома?

Как и чем лучше всего искать жучков?

Как выбрать оборудование для поиска жучков

Решить проблемы прослушки помогут антижучки - средства обнаружения и защиты от жучков, скрытых видеокамер и других прослушивающих устройств. Для обнаружения разных прослушивающих устройств, используется оборудование специализированного назначения с различным принципом действия поиска.

Индикаторы поля для поиска активных жучков

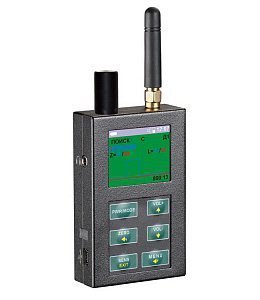

Самый распространенный прибор для поиска жучков называется детектор или антижучки. Такие приборы позволяют найти активные жучки, то есть находящиеся во включенном режиме в данный момент. Самые популярные из них это:

-

- Новинка 2022 года! Самый мощный и функциональный прибор в диапазоне приборов до 100 т.р. - прибор в виде пейджера. Он позволяет осуществлять быстрый поиск жучков в помещении, отсекая все другие бытовые помехи, а также бесшумно мигает красным цветом, если жучок есть у вашего собеседника. - один из самых популярных профессиональных индикаторов поля, который позволяет результаты обнаружения вывести на экран компьютера.

Предназначен для обнаружения жучков у собеседников и в помещении. Обнаруживает аналоговые и цифровые радиопередающих устройств, работающих в диапазоне частот

Новый класс детекторов поля, который способен обнаружить утечку информации через каналы Wifi и Bluetooth

Поиск жучков в помещении и на посетителях. Нет ложных срабатываний, подключение к ПК. Улучшенная версия ST 110. Встроенная СВЧ антенна

Устройство обнаружения цифровых/аналоговых передатчиков и средств съема информации использующие стандарты сотовой связи, WiFi, Dect

Новинка 2022 года! Антижучок с высокой чувствительностью (-75 дБм), скорость сканирования (500 ГГц/сек) и интеллектуальным режимом охраны

Обнаружители скрытых видеокамер

Существуют не только акустические, но и видео жучки. Для более полного поиска жучков всех видов, детектор поля применяют в комплекте с обнаружителем скрытых видеокамер. Обнаружители позволяют найти камеры, скрытые в предметах интерьера или на посетителях. Самые популярные обнаружители видеокамер это оптические, типа Оптик-2, и детекторы излучений от камер - Аркам. Оптик-2 используется для поиска камер в помещении, очень прост в использовании и эффективен в защите помещения. Аркам применяют в основном для обнаружения видеокамер на посетителе. Он прост в использовании, но обнаружит только включенные камеры.

Эффективный обнаружитель скрытых, замаскированных в интерьере видеокамер, с максимальным функционалом

Популярность таких комплектов – детектор поля + обнаружитель скрытых видеокамер объясняется тем, что их может использовать даже непрофессионал для быстрой проверки помещения – своего офиса или чужой территории. Например, для защиты переговоров от жучков перед важной встречей.

Нелинейные локаторы - профессиональный поиск скрытых жучков

Профессионалы в области безопасности, для поиска жучков, предпочитают более сложную технику. Для защиты они используют наборы поисковой техники, состоящие из нескольких профессиональных приборов. Такие комплекты позволяют повысить вероятность обнаружения жучков до максимума и находить средства прослушивания с более сложными механизмами, которые простейший детектор поля не обнаружит. Например, это устройства, которые находятся в спящем режиме и включаются только для передачи информации по радиоканалу на небольшой промежуток времени. Такие жучки можно обнаружить нелинейным локатором, который позволяет находить полупроводниковые соединения.

ООО "Детектор Системс" – эксперт в области защиты информации и переговоров. Мы выполнили более 600 проектов по защите переговоров и переговорных помещений, кабинетов руководства, VIP-зон от прослушивания в Москве и по всей России.

Как организовать защиту переговоров от прослушивания в вашем кабинете, автомобиле или на встрече вне офиса?

Как выбрать оборудование антипрослушки?

Пример проекта комплексной защиты переговорного помещения и ответы на наиболее частые вопросы

Давайте сначала рассмотрим, каким образом ваши переговоры могут прослушать, и как защититься от подобных угроз.

Существует такие варианты проведения переговоров: переговоры на вашей территории в переговорных помещениях, или когда вы выезжаете на чужую территорию.

Какими способами можно прослушать ваш кабинет?

1. Прослушивание посредством радиомикрофонов. Радиомикрофон или видеопередатчик может быть незаметно подброшен в ваш кабинет посетителем или установлен во время вашего отсутствия. Или принесен участником переговоров на время переговоров. В итоге злоумышленники могут слышать и видеть все, что происходит в кабинете в реальном времени.

2. Каналы сотовой связи и каналы передачи данных: на базе сотовых телефонов изготавливаются миниатюрные передатчики аудиоинформации. Также ваш собеседник может позвонить кому-то в процессе переговоров и положить телефон в карман. И ваши переговоры будут прослушаны и записаны через микрофон сотового телефона. Также ваш телефон могут дистанционно активировать и через микрофон прослушивать, что происходит в помещении. Также по каналу сотовой связи можно определить ваше местоположение.

Есть также каналы связи – 3G wi-fi, wiMAX. На базе этих каналов также делают видео и аудиопередатчики. По каналам 3G и wi-fi информация с вашего компьютера может быть передана третьим лицам.

3. Следующий канал утечки – это возможность записи переговоров на диктофон. Чтобы это избежать в стол для переговоров монтируются подавители диктофонов, которые создают защищенный сектор. При попадании диктофона в этот сектор он подавляется. Подавители монтируются таким образом, чтобы ваши собеседники попадали в защищенный сектор.

4. Виброакустический канал – это съем информации со стен, стекол, труб отоплений и других инженерных конструкций в помещении. Существуют способы удаленного съема информации со стекол. Также существуют способы установки прослушивающих устройств с наружной стороны стен или на трубы отопления и другие инженерные конструкции.

5. Проводные линии – это сеть 220В и телефонные линии. Прослушивающие устройства могут быть встроены в проводные линии. Существуют генераторы шума, которые создают помехи в проводных линиях и препятствуют передачи информации, то есть предотвращают прослушивание.

Можно ли защитить все каналы от утечки информации и прослушивания?

Можно! С учетом перечисленных каналов утечки информации, мы используем в наших проектах, по защите от прослушивания переговоров и переговорных помещений, оборудование антипрослушки - комплекс профессиональных технических средств защиты информации, который защищает ваши переговоры по всем каналам возможного съема информации.

Оборудование комплексной антипрослушки

| № | Наименование | Характеристики | Цена, руб | Комментарий |

| 1 | ПРП-1500 Штора-1 | Широкополосный генератор шума 50-2500МГц. Комплект поставки: блокиратор, адаптер питания от сети 220В. | 64500 | Устройство подавления радиомикрофонов, видеопередатчиков |

| 2 | ЛГШ-719 | Подавитель связи в диапазонах: IMT-MC-450, GSM900, DSC/GSM1800, (DECT1800), IMT-2000/UMTS (3G), 4G-2600 (LTE, WiMAX), 4G-800, Bluetooth, WiFi | 104000 | Блокиратор каналов связи. Защита от прослушивающих устройств, созданных на базе сотовых телефонов (антипрослушка) |

| 3 | Тайфун-6 | Стационарный подавитель диктофонов, крепится под стол переговоров | 121000 | Подавитель диктофонов. Одно устройство для подавления диктофонов на 4 участниках переговоров |

| 4 | Соната РС3 | Генератор зашумления электросети 220 В и цепи заземления. | 20160 | Для защиты однофазной сети 220В от устройств съема информации. |

| 5 | Соната ИП4.1 | Блок электропитания и управления к генераторам: СА4Б и СВ4Б | 16800 | Защита по виброакустическому каналу съема информации |

| 6 | СВ-4Б | Генератор - вибровозбудитель для защиты от съема информации и прослушивания с оконных стекол и других защищаемых конструкций | 4800 | Для установки на одну из частей окна / стену |

| 7 | СА-4Б | Акустический генератор излучатель нового поколения | 4800 | Для установки в запотолочном пространстве, дверных тамбурах, системах вентиляции |

| 8 | Бубен Ультра Динамик | Стационарный подавитель диктофонов и радиомикрофонов | 70000 | Для установки в потолок |

| 9 | Бубен Ультра Тубус | Стационарный подавитель диктофонов и радиомикрофонов (жучков). Закамуфлирован под колонку. Посмотреть видеообзор | 70000 | Для установки на стол |

| |

Вы можете привлечь наших специалистов для организации комплексной защиты информации в Вашем помещении: Защита переговорных помещений и кабинетов руководства от прослушивания

Антипрослушка - ответы на вопросы

– Есть ли более дешевый способ защиты переговоров?

Есть. Большой популярностью пользуется акустический генератор шума TF-012, который защищает от всех видов прослушивания. Стоимость – 176 000. Но в этом случае все участники переговоров одевают специальные наушники.

– Есть ли необходимость применять оборудование для поиска прослушивающих устройств, если уже в помещении используется антипрослушка?

Есть. После окончания переговоров комплекс защиты отключается и необходимо проверить помещения на наличие несанкционированных устройств, которые могут быть оставлены кем-то из посетителей. Подобрать такой комплекс вам помогут наши специалисты.

– Как можно защитить переговоры, которые проходят на нейтральной или чужой территории?

Защита выездных переговоров может осуществляться с помощью портативного делового кейса Тайфун-3ДК. Это комплексный портативный прибор, который подавляет диктофоны, радиомикрофоны, видеопередатчики и сотовые телефоны. Посмотреть видеообзор

– Как защититься от дистанционного подключения и прослушивания через микрофон сотового телефона

Для защиты от прослушки мобильных телефонов существуют приборы Шкатукла-2 или Ладья LTZ. Это акустические сейфы для защиты переговоров от дистанционного прослушивания при помощи микрофона сотового телефона. Посмотреть ВидеоОбзор

Все, что нужно для удаленного прослушивания разговоров в звукоизолированном помещении с помощью Lamphone — это окно и лампочка.

14 августа 2020

Не так давно мы писали о ряде придуманных Мордехаем Гури и его коллегами из Университета Бен-Гуриона методов, с помощью которых можно извлекать информацию из изолированного от Сети устройства. На конференции Black Hat USA 2020 доклад на близкую тему представил другой исследователь из того же Университета Бен-Гуриона: Бен Насси рассказал о методике визуальной прослушки, которую он и его коллеги назвали Lamphone.

О том, как работает Lamphone, поговорим чуть ниже, а начнем с краткого экскурса в историю вопроса.

Как можно увидеть звук?

Одна из хорошо известных технологий удаленной записи звука, так сказать, визуальными методами — это лазерный микрофон. Данная технология устроена довольно незамысловато.

На какой-нибудь подходящий объект (чаще всего — оконное стекло) в помещении, в котором происходит интересующий организаторов прослушки разговор, направляется невидимый человеческому глазу лазерный луч (обычно работающий в ИК-диапазоне). Луч отражается от поверхности и попадает в приемник. Звуковые волны создают вибрации на поверхности объекта, которые, в свою очередь, изменяют поведение отраженного лазерного луча. Эти изменения регистрируются приемником и в итоге преобразуются в звукозапись разговора.

Так или иначе, по мнению Бена Насси, у лазерного микрофона есть один серьезный недостаток: это активный метод. Для того чтобы он работал, требуется «подсветить» объект лазерным лучом — а это можно обнаружить с помощью ИК-детектора.

Несколько лет назад группа исследователей из Массачусетского технологического института предложила альтернативный метод «визуальной звукозаписи», полностью пассивный. Идея в основе та же самая: звуковые волны создают колебания поверхности предмета, которые можно визуально зарегистрировать.

Для того чтобы записывать эти колебания, исследователи использовали высокоскоростную камеру, снимающую с частотой в несколько тысяч кадров в секунду. Сравнивая полученные ею кадры — естественно, не вручную, а с помощью компьютера, — они сумели восстановить из видеоряда звук.

Впрочем, у этого метода тоже есть минус, и еще какой: для того чтобы преобразовать в звук огромное количество визуальной информации, полученной с высокоскоростной камеры, требуется нечеловеческое количество вычислительных ресурсов. На анализ пятисекундной видеозаписи с использованием достаточно мощной рабочей станции у исследователей из МТИ уходило по 2-3 часа. Так что для распознавания разговора «на лету» этот метод не очень-то подходит.

Как работает Lamphone

Бен Насси и его коллеги из Университета имени Бен-Гуриона придумали новую методику «визуальной прослушки» и назвали ее Lamphone. Основная идея метода состоит в том, что в качестве объекта, с которого снимаются вызванные звуком вибрации, исследователи решили использовать лампочку — отсюда и название техники.

Лампочка не вполне равномерно излучает свет в разных направлениях (что интересно, эта неравномерность неодинакова: она довольно высока у ламп накаливания и диодных ламп, но гораздо ниже у флуоресцентных). Из-за этой неравномерности вызванные звуковыми волнами вибрации лампочки немного меняют интенсивность светового потока в направлении фотоэлемента. И данные изменения вполне достаточны, чтобы их можно было уверенно зарегистрировать. Записав эти изменения и проделав некоторое количество простейших преобразований, исследователи смогли восстановить из полученной «светозаписи» звук.

В качестве финальной проверки работоспособности метода исследователи установили прослушивающий прибор на пешеходном мостике в 25 метрах от окна тестового помещения, в котором через динамик проигрывался звук. Направив телескоп на лампочку в этом помещении, исследователи записали световые колебания и смогли конвертировать их в звукозапись.

Звукозапись получилась достаточно разборчивой: к примеру, Shazam успешно определил тестовые композиции Beatles «Let It Be» и Coldplay «Clocks», а сервис распознавания речи Google правильно перевел в текст слова Дональда Трампа из его предвыборной речи.

Представляет ли Lamphone угрозу с практической точки зрения?

Бену Насси и его коллегам удалось разработать действительно работающий метод «визуальной прослушки». Что важно, этот метод является полностью пассивным, поэтому не может быть обнаружен с помощью какого-либо детектора.

Что также важно — в отличие от метода исследователей из МТИ, результаты измерений Lamphone крайне простые, так что для их перевода в звук не требуются какие-то немыслимые вычислительные ресурсы. Поэтому Lamphone может работать в режиме реального времени.

Как признает Бен Насси, в процессе эксперимента звук в тестовом помещении проигрывался на очень высокой громкости. Так что пока результаты эксперимента могут представлять скорее теоретический интерес. С другой стороны, методы преобразования «светозаписи» в звук были использованы максимально простые. Так что методика может быть дополнительно усовершенствована, например, с помощью алгоритмов машинного обучения — они неплохо решают подобные задачи.

В итоге сами исследователи оценивают целесообразность применения данной методики на практике как среднюю — но видят потенциал для повышения практичности метода при использовании более сложных методов преобразования показаний, регистрируемых фотоэлементом, в звукозапись.

Как злоумышленники и ревнивые партнеры могут шпионить за вами, и почему стоит оставить пакетик от чипсов киногероям.

19 декабря 2019

В новом «Терминаторе» Сара Коннор убирала телефон в пакетик от чипсов, чтобы враги не могли отслеживать ее перемещения. Наш недавний эксперимент показал, что метод (с некоторыми оговорками) вполне рабочий: парочка фольгированных пакетиков успешно глушит радиосигналы — от сотовых базовых станций, спутников (например, GPS) и беспроводных сетей вроде Wi-Fi или Bluetooth. Но так ли часто через все эти сети шпионят за людьми реальные злоумышленники? Попробуем разобраться.

Слежка через радиосигналы: GSM, GPS, Wi-Fi

Сару Коннор в первую очередь волновал сигнал спутниковой системы позиционирования — GPS. На первый взгляд — логично, ведь именно спутники позволяют определить точное местоположение устройства. Однако в действительности не все так просто.

Можно ли следить за вами через GPS

Для определения своего местоположения сам телефон никакой информации на спутник не передает. Вообще. Система работает только в одну сторону: телефон принимает сигнал от нескольких спутников, анализирует, сколько времени этот сигнал провел в пути, и таким образом вычисляет свои координаты.

Так что следить за кем-то с помощью одного только GPS невозможно. Ведь нужно как-то послать с телефона «шифровку в центр» с координатами, а в стандарте GPS такой возможности не предусмотрено.

Слежка через мобильные сети

А вот с вышками сотовой сети, в отличие от спутников GPS, общение происходит в обе стороны. И хотя определение вашего местоположения — не основная задача сотовой связи, в этом деле она тоже может помочь. Грубо говоря, зная, какая вышка в данный момент обслуживает телефон, можно выяснить, где он находится. Однако получить доступ к этим данным очень сложно.

Недавно исследователи обнаружили довольно интересный способ узнать информацию о ближайшей к телефону вышке — через замысловатую уязвимость SIM-карты, которой можно воспользоваться с помощью обычного компьютера и USB-модема. Однако этот метод требует специальных знаний в области сотовой связи, поэтому применяется он только в дорогостоящих целевых атаках.

К тому же геолокация с помощью сотовых вышек не очень точна: она позволяет определить не точные координаты, а только участок, на котором вы находитесь. И если в городе этот участок сравнительно небольшой (ваше местонахождение можно узнать с точностью до пары сотен метров), то в сельской местности, где сотовых вышек меньше, расстояние между ними может исчисляться километрами — и погрешность в определении местоположения будет тоже огромной.

Слежка через Wi-Fi

Отслеживать ваши перемещения можно и с помощью Wi-Fi — когда вы авторизуетесь в открытой сети, она получает и данные об устройстве, и некоторую информацию о вас. Кроме того, смартфоны отправляют в эфир сведения о себе в поисках доступных сетей, и отслеживать их можно, даже если вы ни к чему не подключались.

Неудобство состоит в том, что шпионить за вашими передвижениями через Wi-Fi можно, только пока вы находитесь вблизи подконтрольных следящему точек доступа. Поэтому такой метод хоть и практикуют, но не для слежки за конкретными людьми, а скорее для общего наблюдения за поведением людей на какой-то ограниченной территории. Например, это делают в некоторых торговых центрах, чтобы на основе данных о посещении тех или иных магазинов подбирать индивидуальные рекламные предложения.

Как на самом деле за вами могут следить: ОС и приложения

Получается, что следить через GPS просто невозможно, через Wi-Fi — слишком неудобно, а через сотовую сеть — дорого и сложно. Впрочем, даже если вы не глава международной корпорации или журналист, занимающийся расследованиями, это не значит, что за вами вообще никто, кроме вездесущих рекламщиков, не следит и не собирается. Например, ваши GPS-координаты, личная переписка и другие данные вполне могут интересовать мнительного начальника или ревнивого партнера. Вот как эти люди на самом деле могут за вами следить.

Взломать аккаунт Apple или Google

По умолчанию ваши данные собирают iOS и Android. Они хранят их в том числе в вашем аккаунте Apple или Google. Если его взломают, то все, что система старательно собирала, попадет в руки злоумышленника. Так что рекомендуем как следует защищать свои аккаунты. Как минимум, задать длинный уникальный пароль и подключить двухфакторную аутентификацию. А заодно можете настроить, какая информация о вас хранится в этих аккаунтах, — например, хранение истории местоположения можно смело отключить.

Просмотреть метаданные, геометки и чекины

К сожалению, иногда сами пользователи существенно облегчают слежку за собой. Например, публикуют в соцсетях фотографии с метаданными — зашитой в файле информацией о снимке: где и когда его сделали, на какую камеру и так далее. Некоторые ресурсы удаляют эти сведения при загрузке фото, но не все. Если вам не повезло, посмотреть историю снимка сможет любой желающий.

Также на руку злоумышленникам сыграют и ваши чекины и вручную проставленные геотеги. Если хотите помешать другим следить за вашими перемещениями, лучше от всего этого отказаться.

Установить на ваш смартфон spyware — программу-шпиона

Зловреды проникают на смартфон под видом безобидных приложений или используют уязвимости в системе. Они работают в фоновом режиме и делают все, чтобы не привлекать к себе внимания. Поэтому обычно жертва даже не в курсе, что с ее мобильником что-то не так.

Воспользоваться stalkerware — легальным шпионским ПО

Увы, не все программы для слежки считаются зловредами. Существует легальное шпионское ПО — так называемое stalkerware, или spouseware. Такие приложения часто позиционируют как средства родительского контроля. В некоторых странах подобные шпионские программы законны, в других — имеют неопределенный юридический статус. Они свободно продаются и стоят сравнительно недорого, то есть доступны всем желающим — от подозрительных работодателей до ревнивых партнеров.

Правда, устанавливать их на устройство жертвы нужно вручную. Но это препятствие незначительное, если ваш гаджет легко разблокировать. Кроме того, некоторые поставщики stalkerware продают смартфоны с предустановленным шпионским приложением, которые несложно вручить в качестве подарка или навязать как корпоративное устройство.

По функциональности легальные программы для слежки, как правило, мало отличаются от шпионских зловредов: точно так же работают втихаря и так же сливают все возможные данные вроде координат, переписки в мессенджерах, фотографий и многого другого.

В довершение всех бед, нередко они сливают эту информацию безо всякой заботы о безопасности, так что почитать вашу переписку в WhatsApp или проследить за вашими передвижениями сможет не только тот, кто установил на ваш смартфон шпиона, но и хакер, перехвативший эти данные.

Как защититься от слежки через смартфон

В общем, реальную опасность в плане слежки представляют вовсе не сотовые сети и уж точно не GPS. Гораздо проще и эффективнее следить за человеком через приложение, установленное на его смартфоне. Так что не обязательно полностью уходить в офлайн и надевать на смартфон два пакета из-под чипсов — достаточно как следует защищать свои устройства и аккаунты:

Утечка информации — проблема, которая может коснуться абсолютно каждого. Современные подслушивающие устройства позволяют злоумышленникам «воровать» персональные данные в квартирах, офисах, машинах и даже на улицах. Сразу определить их достаточно проблематично. Гораздо проще предотвратить факт возможного прослушивания. Сделать это можно как самостоятельно, так и с помощью использования спецоборудования.

Кому стоит защищаться от прослушивания?

Многие мошенники стараются заполучить доступ к частной, деловой или личной жизни известных людей. Таким образом они могут:

- Узнать данные о местонахождении важных документов, драгоценностей, денег (для их дальнейшей кражи);

- Получить информацию о персональной жизни жертвы (с целью его шантажа);

- Узнать какие-либо коммерческие тайны (уникальные разработки, бизнес-стратегии);

- Подслушать важные деловые разговоры (которые могут быть использованы для опережения конкурента по бизнесу) и не только.

Наибольшую опасность такие мошенники представляют публичным, медийным, богатым людям, которых можно шантажировать или у которых есть, что воровать. Чаще всего прослушиванию подвергаются:

- Бизнесмены;

- Артисты;

- Спортсмены;

- Политические деятели.

Также опасны подслушивающее устройства и для физических лиц. Часто они используются ревнивыми супругами, чтобы установить факт измены или контролировать свою 2-ю половинку. Также прослушка может быть установлена владельцами недвижимости, которые сдают ее в аренду. Поэтому понадобиться защита от прослушивания может практически каждому из нас, независимо от статуса, возраста, места жительства.

Применение подслушивающих устройств

Прослушивающие устройства представляют собой небольшие девайсы, используемые для скрытого получения какой-либо информации. Часто такие приборы называют «жучками», «прослушками». По своему типу прослушивающие девайсы могут быть:

- Акустическими;

- Инфракрасными;

- Сетевыми;

- Телефонными и не только.

Практически каждый год на рынке появляется новый вид прослушки. При этом многие устройства представлены в открытом доступе. Приобрести их можно на Aliexpress, в небольших магазинах электроники (это несмотря на незаконность прослушивания данных). Этим и объясняется тот факт, что из года в год количество фактов вторжения в личную жизнь увеличивается. Причем для «добычи» информации злоумышленники задействуют различные способы прослушивания. Среди наиболее популярных можно отметить прослушку в телефонах, машинах и помещениях.

Прослушка в движимых и недвижимых объектах

Наиболее часто прослушивание производится в помещениях. Это может быть офис, загородный дом, квартира и не только. Здесь используются классические девайсы в виде жучков: небольшие микрофоны, которые могут быть установлены в:

- Декоративных элементах (картины, живые цветы, скульптуры);

- Мебели (кресла, столы, диваны);

- Оргтехнике (факсы, компьютеры, телефоны) и не только.

Наиболее часто прослушивающие устройства устанавливаются в переговорных комнатах, личных кабинетах.

Помимо этого, жучки могут быть установлены и в автомобиле. Здесь прослушивающие устройства помимо записи или трансляции звука могут выполнять и дополнительную функцию: определение местоположения жертвы. Из-за наличия в машине множества различных механизмов, комплектующих скрыть здесь прослушивающее устройство — не составляет труда.

Прослушка телефонов

В соответствии с действующим законодательством РФ, прослушивать телефонные разговоры могут только правоохранительные органы при выполнении оперативно-розыскной деятельности. Увы, законы соблюдаются не всеми. Сегодня практически каждый сотовый тем или иным образом прослушивается. Происходить этом может несколькими способами:

- Вирусные приложения. Троянские программы могут записывать и скрытно передавать злоумышленникам данные, получаемые через микрофон, динамик, камеру. Причем делать они это могут даже в том случае, если гаджет находится в режиме ожидания.

- Жучки. Для телефонов разрабатываются специальные подслушивающие устройства, которые по размерам не больше сим-карты. Обычно такие жучки устанавливаются в аккумулятор или в непосредственной близости к антенне.

- Подставные мобильные станции. Перехватить сигнал и заполучить доступ к телефонному разговору можно и без жучков, шпионских программ. Злоумышленникам достаточно установить в непосредственной близости к жертве подставную мобильную станцию. Такой комплекс прослушивания не превышает по размерам обычный чемодан. Установлен он может быть на расстоянии до 500 м от жертвы.

Также стоит помнить о том, что абсолютно каждый телефонный разговор производится через посредника — оператора связи. Он не только делает звонки возможными, но и записывает их. Сотовый оператор не так страшен (в сравнении с мошенниками). Он может использовать полученную информацию только с одной целью: для предъявления правоохранительным органам по требованию (если лицо проходит по какому-либо уголовному делу в качестве обвиняемого либо свидетеля).

Основные признаки прослушивания

Определить факт прослушивания можно по нескольким признакам. Если вас прослушивают с помощью вирусной программы, это может быть выражено:

- Повышением температуры смартфона;

- Увеличением используемой оперативной памяти (занято больше ОЗУ, чем обычно);

- Увеличенным трафиком при подключении через 3G соединение.

Аппаратное прослушивание телефона проявляется:

- Увеличенным временем соединения с абонентом;

- Наличием сторонних звуков при разговоре с собеседником (шум, звуковые ошибки);

- Частым переключением сети 3G на 2G;

- Появлением при разговоре сторонних голосов.

Также определить факт прослушивания можно по утечке информации. Если в СМИ или среди партнеров появляются данные, которые вы не предоставляли открыто обществу, то скорее всего они были получены в ходе злоумышленного вторжения в частную жизнь.

Защита от прослушивающих устройств: как обезопасить себя?

Как видите, опасность прослушивания сопровождает нас повсюду. Столкнуться с ней может абсолютно каждый: от представителя власти до начинающего предпринимателя. При этом в большинстве случаев вы можете даже не узнать о факте прослушивания. Ровно до тех пор, пока информация не будет использована против вас. Чтобы не допустить этого, необходимо всесторонне защищаться от возможного вторжения в персональную жизнь.

Соблюдаем элементарные меры безопасности

Начинается защита от прослушки с соблюдения элементарных мер безопасности. Если ваша персональная информация может быть выгодной для кого-либо или вы являетесь медийной, известной, успешной личностью, старайтесь:

- Защищать дом/офис и автомобиль от посторонних людей. Конечно, запретить вход в офис невозможно. Но вы можете ограничить посещение кабинета или переговорной комнаты. При повышенной угрозе запрет должен распространяться даже на курьеров, сотрудников клининговых служб.

- Не принимать подарки от малознакомых людей. Даже безобидная, на первый взгляд, картина с красивым пейзажем может скрывать в своей раме жучок. Касается это всех презентов. Перед их использованием (установкой) рекомендуется произвести детальный осмотр: вплоть до разбора и повторного сбора изделия.

- Проводить важные переговоры вживую. Для конкурента со связями перехват телефонного сигнала — плевое дело. Поэтому проводить важные переговоры по сотовому не стоит. Встречаться с партнерами, коллегами, конкурентами рекомендуется вживую. А еще лучше — делать это в различных местах (кафе, терраса, переговорная комната и т.д.). Это существенно снизит риск информационной кражи.

- Не оставлять личные вещи без присмотра. Держите свой телефон и сумку всегда при себе, паркуйте автомобиль без сторонней помощи.

Соблюдение элементарных правил является залогом собственной безопасности. Но даже при полном следовании представленным рекомендациям обеспечить себе 100% безопасность невозможно.

Регулярно проводим проверку объекта

Обеспечить высокую безопасность личной информации может только комплексная защита от прослушки мобильного телефона, помещения или машины. Помимо соблюдения перечисленных выше правил, она включает в себя регулярную проверку объекта на факт наличия жучков. Проводить ее можно двумя способами:

- Самостоятельно. Актуально в случае невысокой опасности и небольшой площади поиска. Включает в себя визуальный осмотр, а также проверку объекта с помощью мобильных приложений (помогают вычислить прослушки, работающие через интернет соединение).

- С помощью профессионалов. Наиболее рекомендованный метод проверки. Проводится с использованием специализированного оборудования, которое позволяет найти даже самые небольшие и закамуфлированные устройства подслушивания.

Чтобы информационная безопасность бизнеса или персональной жизни всегда оставались на достойном уровне, рекомендуется проводить проверки на регулярной основе. Если такой возможности нет, то проверять объекты следует перед важными переговорами, встречами, а также после длительного отсутствия на месте.

Используем спецоборудование

Если времени на проверки нет, а защитить себя от прослушивания необходимо срочно (например, перед важными переговорами), можно воспользоваться спецоборудованием, которое глушит сигнал жучков, предотвращает возможную утечку информации. Большинство устройств подавляют диктофоны и прослушки с помощью ультразвукового сигнала. Он не позволяет подслушивающему устройству записать чистый звук, но при этом никак не сказывается на комфорте людей, присутствующих в помещении.

Найдена прослушка: что делать?

Защита безопасности не заканчивается на обнаружении прослушивающего устройства. Важной составляющей в данном случае являются последующие действия. От них напрямую зависит ваша будущая безопасность и «успех» операции злоумышленников. Чтобы повысить первое и уменьшить второе, достаточно выполнить 3 действия.

1. Заявляем в соответствующие органы

Прослушивание — это вторжение в персональную жизнь. Установка и использование прослушивающих устройств являются незаконными. Обнаружение таких девайсов дает вам право обратиться в правоохранительные органы с соответствующим заявлением. Оперативно-розыскные действия помогут определить, кем была установлена прослушка, и привлечь злоумышленника к ответственности.

2. Правильно используем найденное устройство

Если вы не хотите обращаться в правоохранительные органы, необходимо самостоятельно «разобраться» с устройством. Сделать это можно двумя способами:

- Утилизация прослушки. Чтобы предотвратить утечку информации можно просто выкинуть записывающее устройство или разобрать его. В таком случае вы прекратите прослушивание. Но уже переданная информация может быть использована злоумышленниками.

- Использование прослушки против мошенников. Если прослушивающее устройство не оснащено камерой, то его можно использовать для дезинформации злоумышленников. Прослушка поможет вам защитить собственные интересы, а также вычислить мошенников.

Если поиском прослушивающего устройства занималась профессиональная бригада по обеспечению безопасности, то предоставить найденный девайс вы можете ее представителям. Они деактивируют прослушку.

3. Защищаемся от вторжения в персональную жизнь

Обнаружение прослушивающего устройства не говорит о том, что вашей информационной безопасности ничего не угрожает. В 80% случаев злоумышленники используют как минимум несколько прослушек. Причем устанавливаются они в различных объектах (машина, офис, телефон) — для получения максимального количества полезной информации.

Если вы обнаружили один жучок, имеет смысл продолжить поиски. Доверить эту задачу лучше компетентным специалистам. Они сумеют проверить все помещения, части салона, гаджеты и установить факт наличия/отсутствия прослушивающего устройства с вероятностью 99,9%. Специалисты найдут даже те устройства, которые были установлены в процессе строительства здания (в сетевые коммуникации, розетки, стены). Обнаружить такие самостоятельно — невозможно.

Кому можно доверить защиту от прослушивания?

Профессиональная защита помещения от прослушки включает в себя комплексную проверку всех объектов, где может быть установлено подслушивающее устройство. Выполняться она должна с использованием спецоборудования:

- Оптический обнаружитель скрытых прослушивающих устройств;

- Электронный детектор прослушек;

- Анализатор спектра;

- Нелинейный локатор и не только.

Такие поисковые приборы используются сотрудниками компании «Безопасность Плюс». Они позволяют нам обнаружить прослушки с точностью до 99%. А компетентность и опыт специалистов помогают выполнить поисковые работы в минимальные сроки.

Безопасность Плюс — залог вашего спокойствия

Безопасность Плюс — это компания, которая более 20 лет обеспечивает комплексную информационную безопасность клиентам. Мы сотрудничаем как с успешными бизнесменами, так и частными лицами. В каждом случае мы гарантируем:

- Комплексный подход работе. Перед тем, как найти прослушивающее устройство в помещении, машине или телефоне, мы проводим полный визуальный осмотр. Далее специалисты используют специальное поисковое оборудование. В случае обнаружения звукозаписывающих приборов сотрудники компании помогают с их утилизацией, установкой места покупки.

- Доступную стоимость. Обеспечение информационной безопасности не может стоит дешево. Но мы предлагаем одни из самых доступных цен на рынке. Объяснение тому — уже налаженный процесс работы. Затраты, которые пойдут на поиск прослушек и их устранение, будут в разы меньше убытков, которые могут быть вызваны утечкой информации.

- Анонимность. Все проверки проводятся в удобное для заказчика время (возможно выполнение работ ночью). Мы сохраняем данные каждого клиента в полной конфиденциальности.

- Возможность срочного выезда. При необходимости специалисты прибудут на объект проверки вне очереди. Это будет особенно актуальным перед проведением важных переговоров или проявлении первичных признаков прослушивания (описаны ранее).

Еще одно важное преимущество обращения в Безопасность Плюс — расширенный спектр услуг. Если другие компании специализируются на определенном направлении проверки (например, офисные помещения или коттеджи), то мы проверяем абсолютно все объекты: от смартфонов до загородных домов.

Как мы работаем?

Команда Безопасности Плюс работает комплексно. Перед тем, как найти подслушивающее устройство, мы проводим полный осмотр помещения, автомобиля или гаджета, изучаем технический план объекта. Это позволяет специалисту определить наиболее уязвимые места, с которых и начинается непосредственная проверка. Проводится она с использованием всех актуальных методов, технологий. После завершения работ заказчику предоставляются найденные устройства (если таковые имеются) и акт выполненных мероприятий.

Не позвольте мошенникам нарушить вашу безопасность!

Если вы не уверены в собственной информационной безопасности, рекомендуем:

- Заказать услуги Безопасности Плюс для обнаружения и устранения возможных прослушек;

- Придерживаться правил обеспечения информационной безопасности, которые указаны выше;

- Регулярно проводить проверку кабинета, дома, автомобиля, смартфона.

Заказать услуги специалистов вы можете на нашем сайте. Все, что для этого необходимо — заполнить заявку, указав в ней контактный телефон и удобное время для обсуждения деталей предстоящей проверки с менеджером. Все остальное — мы берем на себя!

Читайте также: